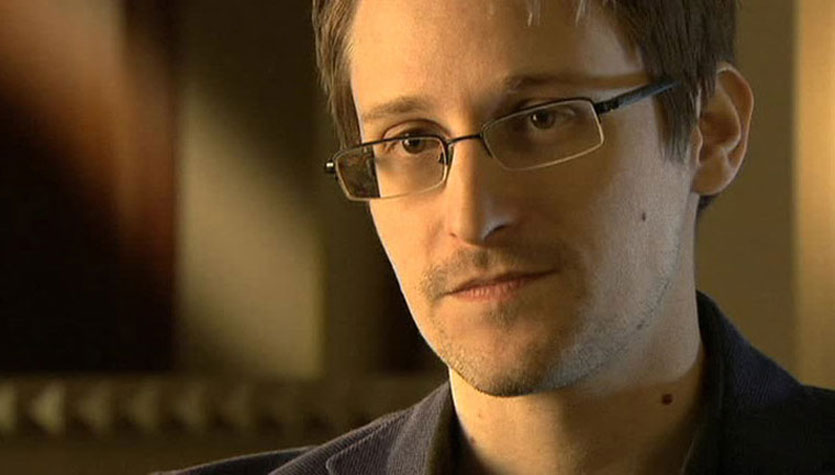

Безопасное шифрование. Уровень: Эдвард Сноуден.

Привет, дорогой читатель! Сегодня поговорим о том, как безопасно шифровать свои данные. Если ты честный политический деятель, который против преступлений власти, или ты среднестатистический гражданин, который беспокоиться о своих данных, то эта статья для тебя)

Сегодня я расскажу, как по-настоящему безопасно хранить свои данные. Предположим, к Вашим данным получит доступ постороннее лицо, которому нежелательно знать, что за информация хранится в твоих файлах. Для начала, снеси Windows и поставь Linux дистрибутив(Monjaro, к примеру). Это нужно для того, чтобы Ваши данные не отправлялись на сервера Microsoft(эти данные потом не удаляются), более того, Windows дырявая, как решето. На Linux меньше вирусов из-за особенной построения ОС. Итак, софт, который нужен для шифрования:

1)EncFS. Основной источник информации по использованию для EncFS — обычные man-страницы. Однако вы также найдете подробные руководства, рассеянные по всей Сети.

2)AES Crypt немного лучше, поскольку на сайте проекта имеется основная информация по работе как с графической версией программы, так и с версией командной строки. Есть также ссылка на скачивание более подробного Руководства пользователя в формате PDF.

3)KGpg предлагает подробное руководство пользователя, где вы также найдете советы и подсказки на его странице в KDE UserBase wiki. Можно попросить помощи на форумах Сообщества KDE или в IRC канале kde-util, либо разместить запросы для определенной версии дистрибутива.

4)zuluCrypt. Структура подсказки zuluCrypt охватывает все основные моменты. Меню Help информирует пользователей о важности резервного копирования заголовков томов. Кроме того, имеется Справочник пользователя, охватывающий вопросы использования, с пояснением за и против разных видов поддерживаемых томов. В wiki на Github проекта имеются инструкции по версиям командной строки zuluCrypt и инструментов zuluMount, а также FAQ. Хотя у zuluCrypt нет своего форума, его разработчик очень активен на других популярных форумах.

5)VeraCrypt выигрывает благодаря наличию иллюстрированного руководства для новичков и подробного руководства пользователя, с объяснениями тонкостей работы функций программы. Также имеется очень глубокий FAQ, и вы можете получить помощь на официальных форумах.

А теперь разберем, шаг за шагом, что нужно сделать.

1)Приобретаем устройство хранения данных. Для начала, нужна флешка/внешний диск или другой подходящий накопитель(с нужной памятью). У меня флешка 256 гигабайт, небольшого размера. Хватает с головой.

~~И далее речь идет о уровнях безопасности(зависит от Вашей деятельности и рисков).

1 уровень безопасности(для стандартных юзеров, которые не хотят найти свои пароли в сети)

Создаем на флешке шифрованный раздел, с помощью VeraCrypt и скидываем туда все нужные файлы. Ставим на криптоконтейнер сложный пароль и сохраняем его в KeePassX. Подробнее о

KeePassX. Этого будет вполне достаточно.

2 уровень безопасности(для пентестеров и анонимусов)

Устанавливаем на флешку шифрованный раздел VeraCrypt. Загружаем туда все файлы. Затем этот раздел VeraCrypt шифруем какой-нибудь другой программой(из указанных выше). Затем проделываем эту операцию со всеми программами. В итоге получится 5-донный контейнер. Пароли везде довольно сложные, сохраняем на KeePassX, файл с паролями держим на другой флешке, которая зашифрована сложным паролем, но который будет проще запомнить. И держим этот пароль в голове.

3 уровень безопасности(для людей, подобных Сноудену и очень провинившимися перед законом. А также полит.деятелей.)

Устанавливаем на флешку Linux-дистрибутив. Ставим на него пароль от 10 символов, записываем в KeePassX. Далее, на Linux-дистрибутиве создаем виртуальную машину, на которую ставим пароль от 15 символов. Записываем его в KeePassX. Скидываем файлы на виртуальную машину и шифруем всю виртуальную машину методикой, описанной в уровне 2(несколькими программами). На криптоконтейнерах держите очень сложные пароли(более 20 символов). В последнем криптоконтейнере создайте скрытый том и туда поставьте очень важную информацию. Каждое "Новое дно" должно быть в виде скрытого тома, а рядом с томом должны лежать другие, бесполезные и безобидные файлы(картинки с собакой, к примеру). Пароли от всех контейнеров, машин и так далее нужно хранить только в KeePassX под сложными паролями, которые будут только у Вас в голове. Распределяем эти пароли на несколько безопасных носителей, которые шифруем. В итоге, чтобы получить доступ к данным, нужно будет найти носители с паролями(все). затем начать расшифровку. Скрытый том видите и знаете о нем только Вы. Делайте Выводы)

Буду благодарен, если ты напишешь своё мнение в комментарии, поставишь оценку и подпишешься на канал. Спасибо за внимание! С Вами Был КиберПанк. До встречи!